-

NAT y Firewall Traversal para la recuperación remota de datos

La recuperación remota de datos a través de Internet es una forma cómoda, rentable y eficiente de proporcionar servicios de recuperación de datos a clientes externos. Como alternativa al envío de discos por correo, la recuperación de datos tiene muchos menos obstáculos logísticos y riesgos de seguridad. El mal manejo o las temperaturas extremas durante el envío pueden dañar aún más el disco y reducir drásticamente las posibilidades de recuperación. Además, un disco en el correo puede perderse o, peor aún, ser robado por ladrones de identidad, empresas competidoras o espías extranjeros.

La recuperación remota de datos a través de Internet evita la necesidad de poner sus valiosos datos en manos de un servicio de envío o sala de correo. La amplia disponibilidad y el precio asequible del acceso rápido a Internet de banda ancha también hace que la recuperación remota de datos a través de la red sea factible para más clientes en más rincones del mundo.

R-Studio es nuestro programa de recuperación de datos profesional que proporciona una gama completa de herramientas de recuperación de datos remota. Estas herramientas le permiten dar servicio a sus clientes de recuperación de datos a través de Internet como si estuviera realmente sentado frente a su estación de trabajo. Analizamos la recuperación remota de datos con mayor detalle en nuestro artículo R-Studio: Recuperación de datos a través de la red.

Si bien R-Studio ofrece una serie de comodidades y mejoras de procesos, existen algunas barreras potenciales para la recuperación remota de datos que son exclusivas frente al envío físico de discos. El principal de estos problemas es proporcionar una conexión segura entre una estación de trabajo R-Studio y el equipo del cliente. Conectar con éxito las máquinas host y cliente se complica aún más por las redes corporativas, los firewalls y otra infraestructura de red interna.

Para comprender los desafíos de crear una conexión a Internet segura adecuada para la recuperación de datos, es mejor comenzar con un poco de información general sobre las redes de Internet. Cada dispositivo en Internet, ya sea un servidor, ordenador, enrutador, impresora o teléfono inteligente, tiene su propia dirección de Protocolo de Internet (IP) única. Es como el número de teléfono de un dispositivo en Internet; si otra máquina quiere contactarlo, lo "llama" a través de la dirección IP conocida. Por ejemplo, 74.125.39.103 es la dirección IP de uno de los servidores de Google. Los nombres de dominio, como www.google.com, son como "marcación rápida" para estas direcciones IP. Cuando escribe www.google.com en su navegador, lo que en realidad está haciendo es consultar un servidor de nombres de dominio (DNS) que buscará la dirección IP asociada con www.google.com y luego lo dirigirá al servidor apropiado en Internet.

El problema de conectarse al ordenador de un cliente de recuperación de datos a través de una dirección IP es que la mayoría de las máquinas están conectadas a Internet a través de una red corporativa. Es decir, acceden a Internet pasando primero por un intermediario, como un firewall corporativo o un dispositivo de traducción de direcciones de red corporativa (NAT). Dicha infraestructura de red permite a las empresas ejercer un mayor control sobre el flujo de datos de Internet tanto dentro como fuera de la empresa. En general, existen dos tipos de redes: redes privadas y redes públicas. La diferencia clave entre estos dos tipos de redes es cómo las máquinas en estos tipos de red se hacen visibles para las máquinas en Internet.

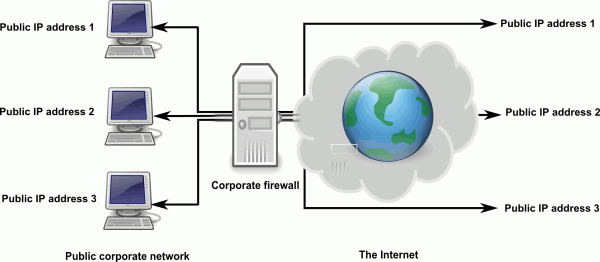

Red pública

En una red pública, cada ordenador tiene su propia dirección IP única que es visible para todo Internet. El firewall puede servir para restringir ciertos tipos de tráfico o tráfico de usuarios no autorizados, pero en general, estas máquinas son accesibles de manera fácil y transparente a cualquier persona conectada a Internet. Esto es similar a tener una línea telefónica directa en su empresa que suena en su teléfono de escritorio sin pasar por el operador o el asistente administrativo. Ese número de teléfono es exclusivo de su teléfono y las llamadas a ese número no se examinan tan a fondo (es decir, cualquiera que tenga el número puede llamarlo). Lo mismo ocurre con la dirección IP de una máquina en una red pública. Por esta razón, conectarse a una de estas máquinas para la recuperación de datos suele ser muy fácil. A menos que el firewall esté configurado específicamente para bloquear el tráfico de la máquina del técnico de recuperación de datos, se puede establecer una conexión utilizando la dirección IP pública de la máquina. El acceso a un ordenador detrás de un firewall de esta manera se denomina cruce de firewall / firewall traversal.

El problema es que la gran mayoría de empresas, organizaciones y hogares no utilizan una red pública. Esto es principalmente por propósitos de seguridad, pero para muchos usuarios, también es por razones económicas. A menos que sea su propio proveedor de servicios de Internet (ISP), entonces está en una red privada.

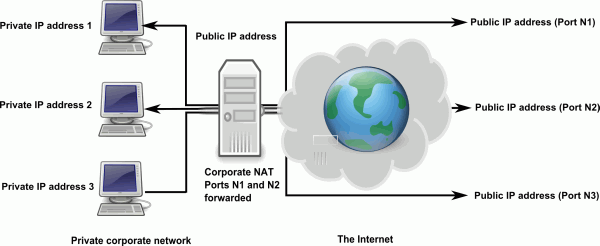

Red privada

Si una red pública es como darle a su ordenador una línea telefónica directa al mundo exterior, una red privada es como darle a su teléfono una extensión de empresa específica para el edificio. Para comunicarse con usted, las personas que llaman desde el exterior deben primero pasar por el operador, quien enrutará la llamada en consecuencia, o marcar su extensión después de marcar el número de teléfono principal de toda la empresa.

El concepto es similar para una red privada, excepto que los equipos fuera de la red privada no conocerán la dirección IP privada de su máquina, ni esta dirección IP privada será útil. En lugar de que cada máquina tenga su propia dirección IP pública que es única en Internet, cada equipo en una red privada tiene una dirección IP que es única dentro de la red, por ejemplo 192.168.1.192, 172.16.2.23 o 10.10.10.10.

La única máquina que tiene una dirección IP pública única es el dispositivo NAT. Para llegar a una de las máquinas en una red privada, un ordenador en Internet debe comunicarse primero con el dispositivo NAT. El dispositivo NAT es responsable de enrutar los datos a la máquina apropiada en la red privada. Esto se conoce como NAT transversal. Aunque se accederá a cada máquina en una red privada usando la dirección IP del dispositivo NAT, cada máquina tendrá su propio puerto a través del cual recibe datos de Internet. Esto es similar a una extensión de teléfono. Nuevamente, los ordenadores en Internet se comunicarán a través de la dirección IP del dispositivo NAT y un número de puerto, pero nunca conocerán la dirección IP privada del otro ordenador.

Similar a usar su teléfono de escritorio para hacer una llamada externa, acceder a Internet desde un ordenador en una red privada es significativamente más fácil que acceder a uno en una red privada desde Internet. Pero puede hacerse.

Reenvío de puertos

Hay muchas ventajas en una red privada. Como se mencionó anteriormente, solo requiere una dirección IP para una red completa de dispositivos. Pero lo que es más importante, una red privada agrega una capa adicional de seguridad informática, ya que el NAT actúa como un guardián de todo el tráfico de Internet. Esto ayuda a prevenir troyanos, spyware, malware, virus, spam e intentos de piratería. Recuerde que con una red pública, cualquier persona puede acceder a una computadora a menos que esté específicamente bloqueada. Con una red privada, ocurre lo contrario: nadie puede acceder a una computadora en una red privada a menos que se le haya dado acceso específicamente. Si bien esto es eficaz para disuadir ataques maliciosos y tráfico no deseado, también dificulta el establecimiento de una conexión con fines legítimos, como la recuperación de datos a través de Internet. Sin conocer el puerto que el NAT ha asignado al equipo en la red privada, la máquina del técnico de recuperación de datos no sabrá cómo llegar al equipo del cliente.

Como se mencionó anteriormente, el acceso a Internet desde una máquina en una red privada suele ser una calle de un solo sentido. Pero puede darle a una máquina en una red privada el equivalente a una "línea directa" a través del reenvío de puertos. El reenvío de puertos es cuando un dispositivo NAT asigna permanentemente un puerto a una máquina específica en la red. Por ejemplo, si el dispositivo NAT con una dirección IP 184.173.73.182 reenvía el puerto 2083 a un ordenador, la dirección IP que otro ordenador usaría para acceder a él a través de Internet sería algo así como 184.173.73.182:2083. Esta combinación de dirección IP / puerto se puede utilizar de forma muy similar a una dirección IP pública para establecer una conexión fiable a una máquina en una red privada. Esto se conoce como NAT traversal.

NAT transversal y recuperación de datos a través de Internet

Si bien el reenvío de puertos es la solución típica para NAT transversal, la mayoría de los clientes que se encuentran en una red privada no tendrán los privilegios de red ni los conocimientos técnicos necesarios para reenviar un puerto. Esto significa puede que no sea posible permitir una conexión entrante del técnico de recuperación de datos.

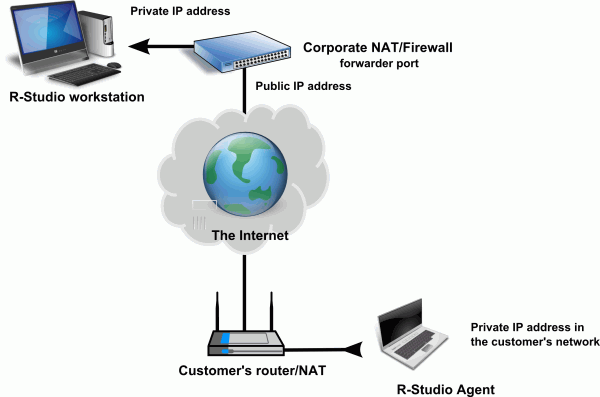

Afortunadamente, R-Studio le permite realizar operaciones de recuperación de archivos a través de Internet utilizando una conexión iniciada por el cliente. Esto es similar a la forma en que un ordenador accedería a un sitio web en Internet desde detrás de una red privada. El único paso adicional es configurar el reenvío de puertos en el dispositivo NAT que está conectado a la computadora del técnico de recuperación de datos. De esta manera, todos los aspectos técnicamente complejos de la recuperación de datos a través de Internet se dejan en manos del técnico, mientras que el proceso sigue siendo fácil de usar para el cliente.

A continuación se muestra un ejemplo de cómo se puede configurar esta conexión.

Aquí, el cliente ejecuta R-Studio Agent, mientras que el técnico ejecuta R-Studio. Ambos están detrás de una red privada. El técnico de R-Studio reenvía un puerto para permitir el acceso desde el programa R-Studio Agent en la máquina del cliente. Esto permite al técnico de R-Studio "aceptar" la conexión entrante del cliente. Mientras tanto, el cliente no compromete la seguridad de la red corporativa en la que se encuentra. Este es un buen punto de equilibrio entre la seguridad de la red corporativa y la facilidad de uso para el cliente. Del mismo modo, dado que el técnico de R-Studio solo ha abierto ese puerto específico para que lo use R-Studio Agent, su red también permanece segura.

Conclusión

Como se ilustra arriba, el primer desafío para realizar con éxito la recuperación de datos a través de Internet es asegurar una conexión fiable. Las redes privadas complican este asunto, pero el reenvío de puertos y la capacidad de R-Studio para establecer conexiones iniciadas por el cliente facilitan este proceso. Con este obstáculo eliminado, la recuperación de datos a través de Internet se presenta como la alternativa más rentable, eficiente y segura al envío físico de discos o al despliegue de técnicos en campo.

Para obtener una ilustración más detallada de cómo se puede establecer la conexión anterior, lea nuestro artículo: R-Studio Technician: Recuperación de datos a través de Internet, que presenta una prueba de campo de dicho esquema de red para la recuperación remota de datos a través de Internet.

- Guía de recuperación de datos

- Software para la recuperación de archivos. ¿Por qué R-Studio?

- R-Studio para empresas de informática forense y de recuperación de datos

- R-STUDIO Review on TopTenReviews

- Opciones para recuperar archivos de discos SSD

- Cómo recuperar datos de dispositivos NVMe

- Predecir el éxito en casos comunes de recuperación de datos

- Recuperación de datos sobrescritos

- Recuperación de archivos de emergencia utilizando R-Studio Emergency

- Ejemplo de recuperación de RAID

- R-Studio: recuperación de datos de un ordenador que no funciona

- Recuperar archivos en equipos que no arrancan

- Clonar discos antes de recuperar archivos

- Recuperación de vídeo HD desde tarjetas SD

- Recuperación de archivos de un ordenador Mac que no arranca

- La mejor manera de recuperar archivos de un disco de sistema Mac

- Recuperación de datos de un disco Linux cifrado después de un fallo del sistema

- Recuperación de datos de imágenes de disco de Apple (archivos .DMG)

- Recuperación de archivos después de reinstalar Windows

- R-Studio: Recuperación de Datos en Red

- Cómo utilizar el paquete R-Studio Corporate

- Recuperación de Datos de un Disco NTFS Reformateado

- Recuperación de datos de un disco exFAT / FAT reformateado

- Recuperación de datos de un disco HFS o HFS+ borrado

- Recuperación de datos de un disco APFS borrado

- Recuperación de datos de un disco Ext2/3/4FS reformateado

- Recuperación de datos de un NAS sencillo

- Cómo conectar volúmenes RAID virtuales y LVM / LDM al sistema operativo

- Trabajo conjunto de R-Studio y hardware PC-3000 UDMA

- Trabajo conjunto de R-Studio y HDDSuperClone

- Particularidades de la recuperación de archivos después de un formato rápido

- Recuperar datos después de que el administrador de particiones se bloquee

- Recuperación de archivos vs. Reparación de archivos

- Recuperación de datos de máquinas virtuales

- R-Studio: Recuperación de datos a través de la red

- R-Studio Technician: Recuperación de datos a través de internett

- Creación de tipos de archivo conocidos para R-Studio

- Búsqueda de parámetros de RAID

- Recuperar particiones de un disco dañado

- NAT y Firewall Traversal para la recuperación remota de datos

- Recuperación de datos de un disco externo con un sistema de archivos dañado

- Conceptos básicos de recuperación de archivos: cómo funciona la recuperación de datos

- Parámetros predeterminados de set de discos software (RAID 0) en Mac OS X

- Recuperación de datos de archivos de disco duro virtual (VHD)

- Recuperación de datos de varios formatos de contenedor de archivos y discos cifrados

- Detección Automática de Parámetros RAID

- Tecnología de Recuperación de Datos IntelligentScan

- Imágenes de múltiples pasadas en R-Studio

- Creación de imágenes en tiempo de ejecución en R-Studio

- Imágenes lineales frente a imágenes en tiempo de ejecución frente a imágenes de varias pasadas

- USB Stabilizer Tech para dispositivos USB inestables

- R-Studio T80+: una solución forense y de recuperación de datos profesional para pequeñas empresas y particulares por solo 1 dólar al día.

- Artículos sobre copias de seguridad

- Software para la copia de seguridad. Cree copias de seguridad con confianza

- R-Drive Image como potente gestor de particiones gratuito

- Recuperación de PC y restauración de sistema

- Clonación de disco e implementación masiva del sistema

- Acceder a archivos o carpetas en una imagen de disco de copia de seguridad

- Crear un Plan de Copia de Seguridad de Datos Consistente y Eficiente en Espacio para un Servidor Empresarial Pequeño

- Cómo mover Windows ya instalado de un disco duro antiguo a un nuevo dispositivo SSD y crear un sistema de almacenamiento de datos híbrido

- Cómo migrar un Windows instalado a un disco de mayor capacidad

- Cómo Migrar un Disco de Sistema Encriptado con BitLocker a un Nuevo Dispositivo de Almacenamiento

- Cómo hacer copias de seguridad y restaurar discos en ordenadores Linux y Mac usando R-Drive Image

- Artículos sobre restauración

- Recuperar archivos eliminados

- Recuperación Gratuita desde SD y Tarjetas de Memoria

- Recuperación de vídeo HD gratis desde tarjetas SD

- Recuperación de Ficheros desde un Disco Externo con un Sistema de Ficheros Dañado, Borrado, Formateado o No Soportado

- R-Undelete: Restaurar archivos de un ordenador que no funciona

- Recuperación Gratuita de Archivos desde una Tarjeta de Memoria de un Teléfono Android

- Tutorial de Recuperación de Fotos y Vídeos

- Recuperación sencilla de archivos en tres pasos

Rating: 4.8 / 5

R-TT may not be the easiest or most user-friendly solution, but the algorithm used for the renaming saved me THOUSAND of hours of opening ...

Bought it and 100% recommend it for anyone with a similar issue.

I was reluctant as it seemed pricey compared to other programs, but damn worth every penny. It managed to even find files I thought were wiped from existence.

Kudos to r-tools, thank you!

I`m an IT professional who has worked from home for over a decade. Early on in my career, I configured an HP ProLiant Server (Raid 1+0) as a workstation that I would remote into from my laptop. As technology evolved, I began to use it only for email and as a config file repository.

A short while ago, one of the drives degraded, but the HP ProLiant Server (Raid 1+0) still functioned fine on the remaining drive. I was complacent and didn`t replace the ...